Sowohl aus wirtschaftlicher als auch aus rechtlicher Sicht ergeben sich hohe Anforderungen an die IT-Sicherheit für das Gebäudemanagement. Die gesetzlichen Vorgaben, Risiken und Möglichkeiten haben sich stark verändert. Welche Rolle BACnet dabei spielt, beleuchtet dieser Beitrag.

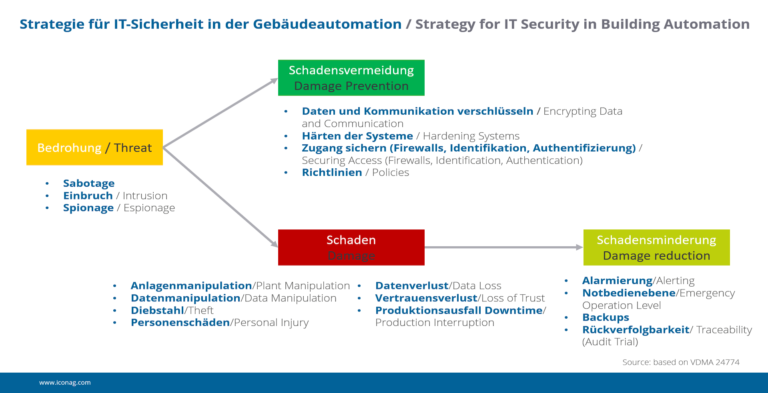

Störungen der Systeme können von innen und von außen auftreten. Von innen indizierte Störungen der Verfügbarkeit, Integrität, Authentizität und Vertraulichkeit betreffen die grundsätzliche Betriebssicherheit der Infrastruktur. Bei von außen indizierten Störungen handelt es sich in der Regel um Sabotage, Spionage oder unerlaubten Zutritt. Die üblichen Angriffspunkte auf Automatisierungssysteme befinden sich vor allem auf Automations- und Managementebene eines Gebäudes, weniger auf der Feldebene oder den übergeordneten Ebenen im technischen Gebäudemanagement. Darum besteht hier besonderer Handlungsbedarf.

Regelwerke für die IT-Sicherheit in der GA

Grundlegende Regelwerke in Deutschland sind die Standards und das Grundschutzkompendium des Bundesamts für Sicherheit in der Informationstechnik (BSI). Die Grundschutzbausteine Infrastruktur für Gebäudemanagement (INF.13) und Gebäudeautomation (INF.14) sind verpflichtend für Bundesbehörden und Betreiber kritischer Infrastrukturen (Informationen unter www.bsi.de). Das Einheitsblatt VDMA 24774 (2023-03) beschreibt die aktuellen Vorgaben zur IT-Sicherheit in der Gebäudeautomation (Leitfaden für die Gebäudeautomation) und die EU-Verordnung 2016/679 informiert über die Datenschutzgrundverordnung für den Schutz personenbezogener Daten in der Gebäudeautomation).

Dennoch gibt es auch für die Gebäudeautomation keine 100-prozentige IT-Sicherheit. Welche Vorkehrungen im Gewerk Gebäudeautomation konkret zu treffen sind, muss aus einer Risikoanalyse für die jeweilige Nutzung abgeleitet werden. Im BSI-Standards- und Grundschutzkompendium werden folgende bedeutende Gefährdungslagen für die Gebäudeautomation genannt:

-

Unzureichende Planung der Gebäudeautomation, zum Beispiel durch fehlende Redundanzen oder hohe Komplexität der Zusammenarbeit unterschiedlicher Gewerke.

-

Fehlerhafte Integration von TGA-Anlagen in die Gebäudeautomation bzw. fehlerhafte Konfiguration der Gebäudeautomation.

-

Nutzung unsicherer Systeme und Protokolle in der Gebäudeautomation, wie es z. B. das „alte“ BACnet-Protokoll, KNX oder ModBus sind.

-

Manipulation der Schnittstellen von eigenständigen TGA-Anlagen zur Gebäudeautomation (zum Beispiel über eine manipulierte Brandmeldung, die alle Türen öffnet).

Defizite im Technischen Gebäudemanagement (TBM) als Risikoquellen

-

Fehlende Grundlagen der IT-Sicherheit für die Planung des TBM, weil beispielsweise bei der Planung die Betreiber häufig noch nicht feststehen.

-

Mangelnde Dokumentation beim TBM führt zu Unklarheiten über den Status Quo der IT-Sicherheit.

-

Bewusste oder unbewusste Kompromittierung der Schnittstellen mit dem TBM, insbesondere wenn schützenswerte Bereiche an das TBM angeschlossen sind, wie Einbruch- oder Brandmeldeanlagen.

-

Unzureichendes Monitoring der TGA, so dass zum Beispiel systemkritische Fehlfunktion nicht erkannt werden.

-

Unzureichendes Rollen- und Berechtigungsmanagement (z.B. mehrere Personen teilen sich ein Benutzerkonto).

Hinzu kommen die langen Lebenszyklen gebäudetechnischer Anlagen, die ein besonderes Maß an vorausschauender Planung von GA-Systemen erfordern:

Vorgaben an die Planung von GA-Systemen

-

Verschlüsselte Datenübertragung / Kommunikation (BACnet/SC, KNX-Secure o.ä.).

-

Deaktivierung aller nicht benötigten Dienste und Zugänge ab Werk („gehärtete“ Geräte und Software) samt Dokumentation der verwendeten Ports.

-

Managementsoftware mit Funktionen zur Aufzeichnung der Benutzeraktivitäten (Audit Trial).

-

Abnahme des GA-Systems nur mit der aktuellsten Firmware (Automationsstationen) beziehungsweise Softwareversion (BBE, MBE), zumindest alle Security-relevante Updates, insbesondere die aktuellen Patches von Windows sowie die aktuellen Versionen der eingesetzten Softwaresysteme.

Vorgaben an die Umsetzung und Ausführung

-

Einrichtung physikalisch oder virtuell getrennte IP-Netzwerke für die Gebäudeautomation samt Absicherung besonders gefährdeter Netzwerksegmente durch Firewalls.

-

Gesicherter Zugriff für Fernwartung.

-

Festlegung eines Back-up Konzeptes für Automationsstationen und Managementebene samt Anweisungen für ein Recovery.

-

Physische Sicherung von Schaltschränken, Technikräumen etc. samt Deaktivierung von USB- oder Ethernet-Zugängen.

-

Malwareschutz und aktuellste Sicherheitspatches für Engineering-Werkzeuge.

-

Projektspezifische Anpassung der Zugriffsberechtigungen und Änderung der Passwörter (insbesondere auf Automationsstationen, BBE, MBE), Aktivierung von Auto-Logoff-Funktionen.

-

Nachhärtung der Systeme durch Deaktivierung beziehungsweise Löschung aller ungenutzter Dienste, physikalische Zugänge, Benutzerkonten, Prozesse und Programme (insbesondere auf Automationsstationen, BBE, MBE), Aktivierung von Auto-Logoff-Funktionen.

-

Erstellung der Arbeitsvorschriften und Verhaltensanweisungen zum dauerhaften Erhalt der IT-Sicherheit durch den Errichter (SOP = Standard Operating Procedure).

-

Erstellung und Übergabe einer GA-Netzwerk-Dokumentation mit Modellbezeichnungen der Komponenten, MAC-Adressen, Einbauort und Firmware Versionsständen.

-

IT-Sicherheitsschulung für die Bediener.

Vorgaben an den Betrieb der GA-Systeme

-

Individuelle Benutzernamen und Passwörter.

-

Regelmäßige security-relevante Updates/Upgrades (insbesondere von PCs, Servern und Routern), dabei Sicherstellung, dass Updates ausschließlich unverfälscht, von Quellen mit Zertifikat heruntergeladen werden.

-

Regelmäßige Back-ups von Anlagenprogrammierung, Konfiguration, Konfigurationsänderungen der MBE-Software sowie der gespeicherten Betriebsdaten.

-

Sicherstellung der Einhaltung der Arbeitsvorschriften und Verhaltensanweisungen samt regelmäßiger Aktualisierung des IT-Sicherheitskonzeptes im Rahmen der Wartung des GA-Systems.

-

Regelmäßige IT-Sicherheitsschulungen.

Zusammenfassung

Auch in der Gebäudeautomation gibt es keine 100-prozentige Sicherheit für Verfügbarkeit, Integrität, Authentizität und Vertraulichkeit der Daten. Durch Vorgabe und Beachtung einfacher technischer und organisatorischer Maßnahmen kann jedoch ein gutes Sicherheitsniveau erreicht werden. Der konsequente Einsatz von BACnet ist dabei nur ein, wenn auch wichtiger Baustein für mehr Zukunftssicherheit.

Zusammenfassend folgende Tipps:

-

Stellen Sie für jedes Gebäude den Schutzbedarf auf Basis einer Risikoanalyse fest. Dies müssen Fachplaner, Bauherr und Betreiber gemeinsam ausführen.

-

Machen Sie sich bewusst, dass GA-Systeme besonders verwundbar in Bezug auf die IT-Sicherheit sind, wobei die größten Risiken sich aktuell aus der Anbindung der Gebäudeautomation an das Internet ergeben, z. B. aufgrund von Cloud-Computing.

-

Machen Sie auf Basis eines Sicherheitskonzeptes konkrete IT-Sicherheits-Vorgaben für Planung, Umsetzung und Betrieb auf Basis der VDMA 24774. Auch vor dem Hintergrund des zunehmenden Cloud-Computing sollten für neu zu errichtende GA-Systeme und bei Sanierung vorhandener GA-Systeme verschlüsselte Protokolle wie BACnet gefordert werden.

-

Erlassen Sie Arbeitsvorschriften und Verhaltensanweisungen (Policies) zur Schadensvermeidung und Schadensminderung. Vereinbaren Sie Softwarepflege und Systemwartung zur regelmäßigen Schließung bekannter Sicherheitslücken.

-

Prüfen Sie im Zuge regelmäßiger Wartung nicht nur die Einhaltung der Policies, sondern auch die Aktualität des Sicherheitskonzepts.

Dipl.-Ing. Christian Wild

Geschäftsführer Iconag Leittechnik